Terrarum::异世界丨居正博客

Recent content on Terrarum::异世界丨居正博客

马上订阅 Terrarum::异世界丨居正博客 RSS 更新: https://blog.skyju.cc/index.xml

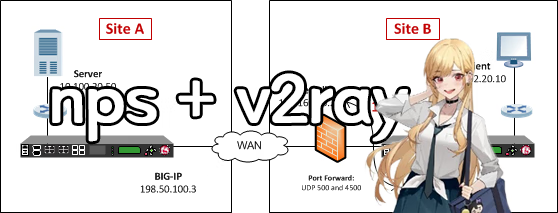

受审查网络下的内网穿透:通过 v2ray 代理 nps/frp 通道

背景

由于组织内部服务器只有内网可以访问,一直以来使用 nps 连到自己在国内的一台小鸡上做内网穿透,转发 ssh、web 等服务。但近期由于组织内防火墙的缘故,大量 frp、nps 的反代遭到封杀,服务器被以判断 IP 并直接丢包的方式封锁。nps 采用 web 图形化界面,增删改查主机和穿透隧道十分便捷,在客户端上也只需要一句命令就能直接运行,但恐怕特征明显,组织内部的小防火墙也能轻松识别。

于是尝试使用 v2ray 作为媒介,vmess+https+websocket 的配置作为底层传输方式代理 nps 流量。能轻松应对 GFW 的协议,想必应对野鸡防火墙完全手到擒来。

鉴于使用 v2ray 可能产生的断线问题,本文末尾介绍了另一个基于 hysteria 代理穿透隧道的方案。

nps 内网穿透工具:https://github.com/ehang-io/nps

服务端配置

服务端正常搭建 v2ray 即可,不需要额外配置。这里使用 x-ui 面板配置 vmess+http+websocket 服务端,并使用 nginx 反代支持 https。

nginx 配置代码片段:

|

|

关于 v2ray 服务端的具体配置非本文重点,请参考网络上其他文章或 v2ray 官方文档。

x-ui 面板:https://github.com/vaxilu/x-ui

v2ray 官方指南:https://guide.v2fly.org

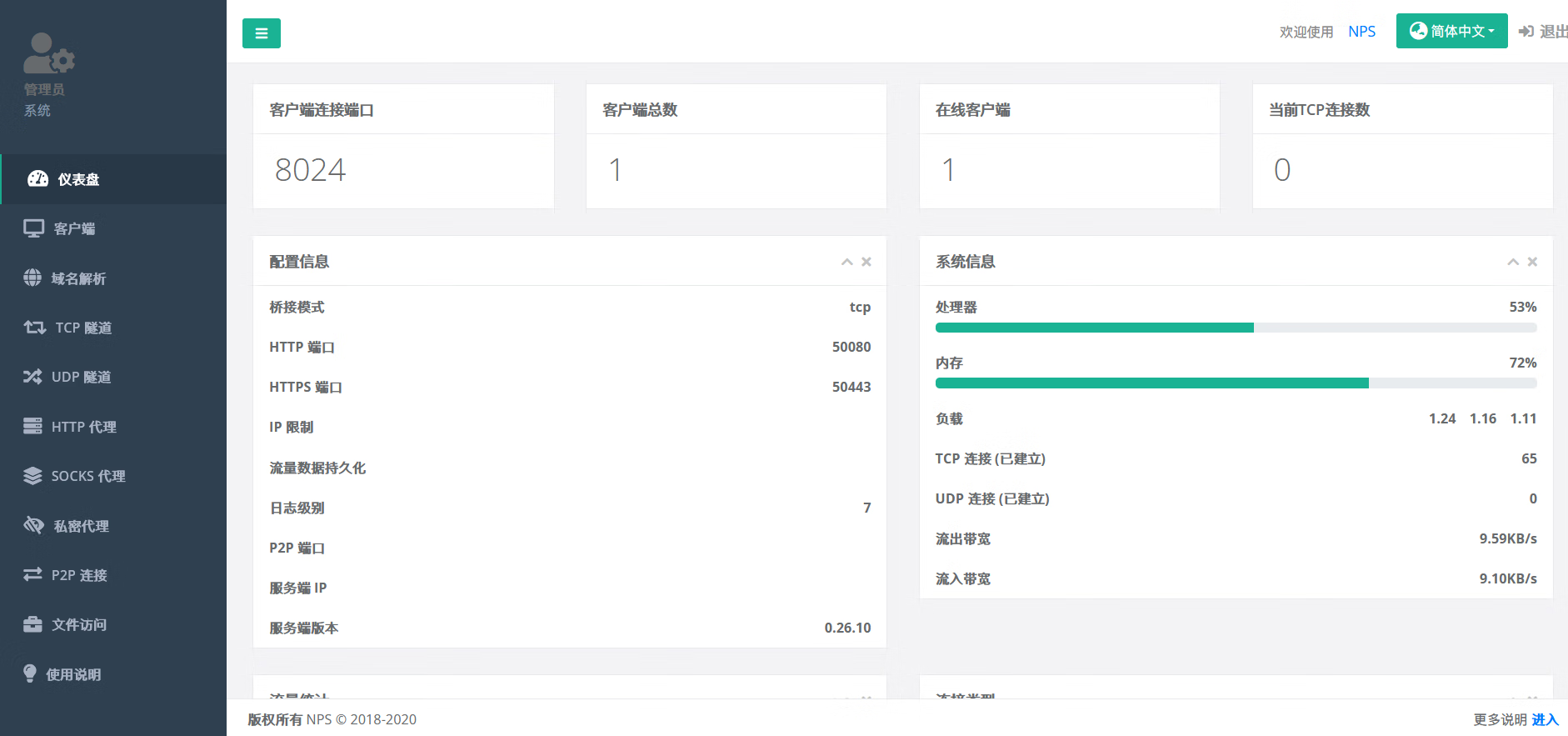

服务端正常启动 nps,客户端连接端口为默认的 8024:

客户端配置

内网机器,也就是客户端配置如下:

|

|